- 11/04/2010 : Modification des scripts CSS

- 31/03/2010 : Suppression du Javascript dans le menu principal

- 24/04/2008 : Mise en plage de dons via PayPal

|

Contacter l'administrateur | Pages lues : - Visites : | |

Modifications sur le site :

|

|||

| Windows : | Réseaux : | Sécurité : | Hardware : | PC Portables : | Utilitaires : | Tuning : | Electronique : | A propos : |

|---|

Affichage conseillé : 1280 x 1024

|

2. Protection des données et des personnesLimiter l´accès aux ressources matériellesLa restriction aux ressources matérielles est surtout intéressante pour limiter les interactions avec certains composants. Si on peut aisément proscrire le fonctionnement des clefs USB sur un poste, il ne faut pas oublier que des restrictions trop sévères tenteront les plus débrouillards à contourner ces dernières... Limiter l´accès aux ressources logicielles et aux documentsToujours dans le cas des PC portables, il est hautement conseillé de crypter les données sensibles avec des programmes dédiés.

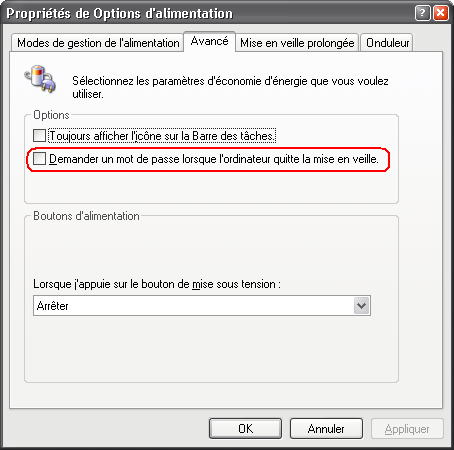

A la lumière de ces indications, il est évident que toute machine doit comporter au moins un compte "administrateur" et un autre "utilisateur". Pour cela, se rendre dans Panneau de configuration\Comptes d´utilisateurs pour XP et Panneau de configuration\Utilisateurs... pour windows 2000. Malheureusement jusqu´à présent, il n´est pas très évident de mettre en place un compte utilisateur sans que l´utilisation de Windows ne souffre de restrictions trop sévères. Linux est nettement plus adapté ! Pour éviter qu´un utilisateur ait facilement accès à votre machine durant une période d´absence, penser à mettre un mot de passe lors des sorties de veilles (normales et prolongées). Pour cela, aller dans Panneau de configuration\Affichage\Ecran de veille\Gestion de l´alimentation\Avancé et activer l´option Demander un mot de passe lorsque l´ordinateur quitte la mise en veille.  Protéger les enfants : contrôle parentalLes enfants sont des cibles privilégiés sur internet... et les pédophiles peuvent aisément abuser de leur naïveté ! Il est donc essentiel de préserver la sécurité de nos chers bambins en les empêchant de donner des indications propres à leur personne : adresses parentales, lieux de vie, numéros de téléphone... Un comparatif est aussi disponible ici.

Avez-vous apprécié l´absence de publicité sur ce site ? Copyright©PC-optimise.com (mis en ligne le 8 mai 2006) Page générée en 0,0014s |